Molti responsabili di produzione credono che il controllo accessi digitale sia semplicemente un badge elettronico per aprire porte. In realtà, è un ecosistema complesso che integra hardware, software e policy per gestire autenticazione, autorizzazione e tracciabilità in tempo reale. Nelle aziende manifatturiere e industriali, questo sistema diventa strategico per migliorare sicurezza, ridurre sprechi di materiali e aumentare l’efficienza operativa. Questo articolo spiega come funziona concretamente il controllo accessi digitale, quali modelli di gestione adottare e come integrarlo nei processi produttivi per ottenere risultati misurabili.

Indice

- Punti chiave

- Come funziona il sistema di controllo accessi digitale

- Modelli di gestione accessi: RBAC, ABAC e soluzioni ibride

- Integrazione del controllo accessi con gestione produzione e sicurezza

- Manutenzione e gestione guasti nei sistemi di controllo accessi industriali

- Benefici del controllo accessi digitale per la produttività e la sicurezza

- Scopri le soluzioni MGT per controllo accessi e gestione materiali

- Che cos’è il controllo accessi digitale e come si differenzia da quello tradizionale?

- Quali tecnologie si usano per identificare e autenticare gli utenti nel controllo accessi digitale?

- Quando conviene usare modelli RBAC o ABAC nel controllo accessi industriale?

- Come garantire la sicurezza e la continuità operativa del sistema di controllo accessi digitale?

Punti Chiave

| Punto | Dettagli |

|---|---|

| Integrazione sistema controllo | Integra hardware software e policy per autenticazione autorizzazione e tracciabilità in tempo reale. |

| Modelli RBAC ABAC | RBAC assegna permessi basati sui ruoli e ABAC usa attributi dinamici per decisioni più granulari. |

| Integrazione MES ERP | L’integrazione con sistemi MES e ERP semplifica la gestione materiali e la sicurezza operativa. |

| Manutenzione proattiva | La manutenzione proattiva è cruciale per evitare downtime e garantire l’affidabilità degli impianti. |

| Benefici concreti | Porta benefici concreti come minori scarti, maggiore produttività ed efficienza operativa. |

Punti chiave

Prima di entrare nei dettagli tecnici, ecco una sintesi dei concetti fondamentali che approfondiremo.

| Concetto | Descrizione |

|---|---|

| Ecosistema integrato | Hardware, software e policy lavorano insieme per autenticare e autorizzare accessi |

| Modelli RBAC e ABAC | Approcci differenti per gestire permessi basati su ruoli o attributi dinamici |

| Integrazione MES/ERP | Collega controllo accessi a gestione materiali e processi produttivi |

| Manutenzione proattiva | Checklist e test regolari prevengono downtime e garantiscono continuità |

| Benefici misurabili | Riduzione scarti fino al 70%, aumento produttività del 300%, efficienza operativa +26% |

Come funziona il sistema di controllo accessi digitale

Il controllo accessi digitale opera attraverso tre fasi: identificazione, autenticazione e autorizzazione con hardware e software specifici. Questo processo permette di sapere sempre chi accede, quando e dove, creando una tracciabilità completa degli eventi.

I componenti hardware costituiscono il primo livello del sistema. Includono lettori RFID che leggono badge elettronici, sensori biometrici per impronte digitali o riconoscimento facciale, serrature elettroniche controllate da software e unità di elaborazione locale. Ogni dispositivo comunica con il sistema centrale in tempo reale.

Il software di gestione rappresenta il cervello operativo. Gestisce database utenti, definisce policy di accesso, monitora eventi in tempo reale e genera report analitici. Il software permette di configurare regole complesse basate su orari, zone, ruoli e attributi specifici degli utenti.

Il flusso operativo segue una sequenza precisa:

- L’utente presenta le credenziali al lettore (badge, impronta, codice)

- Il sistema identifica l’utente confrontando le credenziali con il database

- Il software verifica le autorizzazioni in base a ruoli e policy attive

- Se autorizzato, il sistema sblocca l’accesso e registra l’evento

- Tutti i dati vengono archiviati per tracciabilità e analisi successive

La tracciabilità in tempo reale è cruciale per il controllo accessi aziendali. Ogni evento genera un record con timestamp, identità utente, punto di accesso e esito. Questi dati permettono analisi predittive, identificazione anomalie e ottimizzazione dei flussi operativi. In contesti industriali, la tracciabilità diventa fondamentale per collegare prelievi di materiali a commesse specifiche, reparti o centri di costo.

I sistemi moderni integrano anche funzionalità avanzate come gestione remota via cloud, notifiche push per eventi critici, integrazione con videosorveglianza e controllo accessi temporaneo per visitatori o fornitori. La sicurezza digitale richiede crittografia dei dati, autenticazione multi fattore e protezione contro attacchi informatici.

Consiglio Pro: configura alert automatici per eventi anomali come tentativi di accesso fuori orario o utilizzo di credenziali sospette. Questo permette interventi immediati prima che si verifichino problemi di sicurezza o inefficienze operative.

Modelli di gestione accessi: RBAC, ABAC e soluzioni ibride

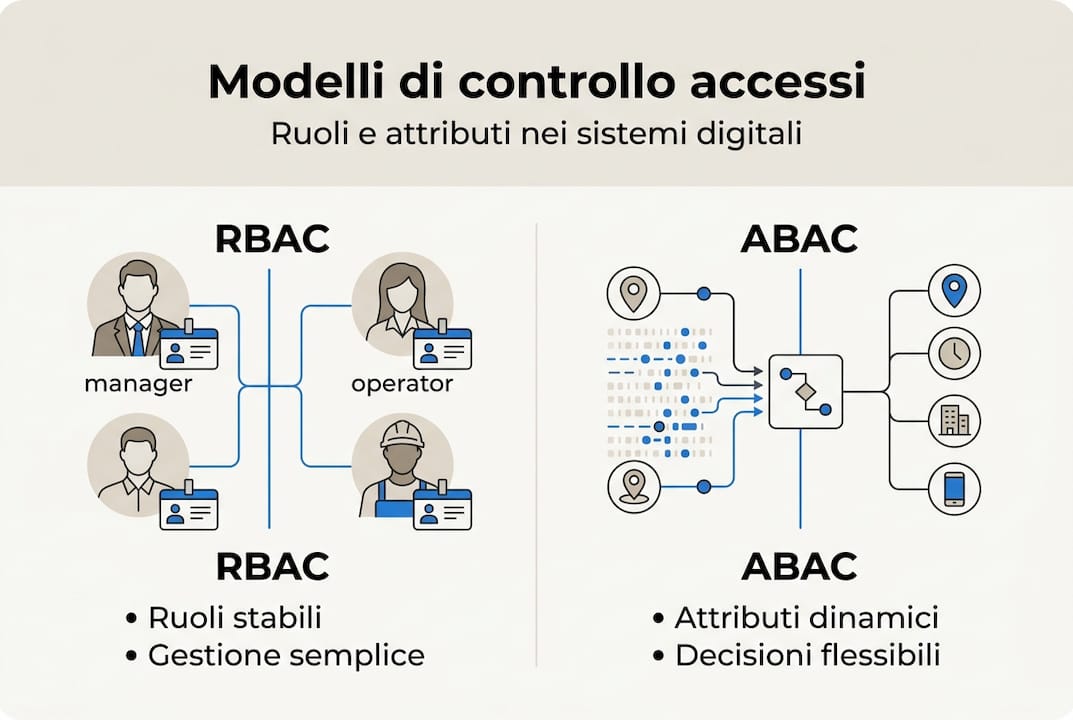

RBAC assegna permessi basati su ruoli mentre ABAC usa attributi dinamici per decisioni più granulari, flessibili. La scelta tra questi modelli impatta direttamente sulla sicurezza e sull’efficienza operativa nelle aziende manifatturiere.

Il Role Based Access Control assegna permessi in base al ruolo aziendale dell’utente. Un operatore di linea ha accessi diversi da un capo turno o da un manutentore. Questo modello è semplice da implementare e gestire, ideale per organizzazioni con ruoli stabili e gerarchie chiare.

L’Attribute Based Access Control valuta attributi dinamici per ogni richiesta di accesso. Considera non solo il ruolo, ma anche orario, posizione, tipo di risorsa richiesta e contesto operativo. Questo approccio offre flessibilità superiore ma richiede configurazione più complessa.

| Modello | Vantaggi | Svantaggi | Ideale per |

|---|---|---|---|

| RBAC | Semplice, veloce da implementare, facile manutenzione | Rigido, rischio role explosion con molti ruoli | Organizzazioni stabili, gerarchie chiare |

| ABAC | Flessibile, granulare, adatto a contesti dinamici | Complesso da configurare, richiede competenze avanzate | Turni variabili, policy complesse |

| Ibrido | Combina semplicità e flessibilità, scalabile | Richiede pianificazione attenta, integrazione software | Aziende in crescita, processi misti |

Nel settore manifatturiero, il fenomeno della role explosion rappresenta una sfida concreta. Quando ogni variante di mansione richiede un ruolo separato, il sistema diventa ingestibile. Un’azienda con 5 turni, 8 reparti e 4 livelli di anzianità potrebbe generare 160 ruoli diversi.

La soluzione ibrida combina RBAC per la struttura base e ABAC per eccezioni e contesti dinamici. Ad esempio, il workflow di controllo accessi può usare RBAC per definire chi accede al magazzino utensili e ABAC per limitare prelievi in base a turno, commessa attiva o consumo storico.

Consiglio Pro: inizia con RBAC per i ruoli principali, poi aggiungi regole ABAC solo dove necessario. Questo approccio graduale mantiene il sistema gestibile e permette di adattarlo alle esigenze reali senza complessità inutili.

Le policy di role based access control devono essere riviste periodicamente. In contesti industriali con alta rotazione del personale o riorganizzazioni frequenti, una revisione trimestrale garantisce che i permessi riflettano la struttura organizzativa reale.

Integrazione del controllo accessi con gestione produzione e sicurezza

In contesti manifatturieri il controllo accessi si integra con la gestione presenze, materiali e sicurezza HSE con tecnologie come RFID e RTLS. Questa integrazione trasforma il sistema da semplice barriera fisica a strumento strategico per l’efficienza operativa.

L’integrazione con sistemi MES ed ERP collega ogni accesso a dati produttivi. Quando un operatore preleva utensili dal magazzino automatizzato, il sistema registra l’evento, aggiorna le giacenze, associa il consumo alla commessa attiva e genera dati per il controllo di gestione. Questo livello di integrazione elimina registrazioni manuali e riduce errori.

Le tecnologie abilitanti includono:

- RFID passivo per identificazione badge e tracciabilità materiali a breve raggio

- RFID attivo per localizzazione asset in tempo reale su aree estese

- RTLS per posizionamento preciso di persone e attrezzature in stabilimento

- Biometria per autenticazione sicura in aree critiche o ad alto valore

- IoT per monitoraggio condizioni ambientali e stato macchinari

I benefici tangibili dell’integrazione sono misurabili. La tracciabilità automatica dei prelievi riduce gli sprechi perché ogni operatore è responsabile del materiale utilizzato. Il processo di controllo accessi attrezzature permette di sapere sempre dove si trova ogni utensile costoso, riducendo acquisti duplicati.

La conformità normativa diventa più semplice. Il GDPR richiede tracciabilità degli accessi a dati sensibili, mentre il DLgs 81/2008 impone controllo sulla distribuzione di DPI. Un sistema integrato genera automaticamente i report necessari per audit e verifiche ispettive.

La sequenza tipica per implementare l’integrazione:

- Mappare i flussi operativi esistenti e identificare punti critici

- Definire quali dati devono essere condivisi tra sistemi

- Configurare API o middleware per collegare controllo accessi e MES/ERP

- Testare l’integrazione su un reparto pilota prima del rollout completo

- Formare gli operatori sulle nuove procedure e interfacce

- Monitorare KPI per verificare miglioramenti e ottimizzare configurazioni

L’integrazione con la sicurezza operativa include gestione emergenze. In caso di allarme incendio, il sistema deve sbloccare automaticamente tutte le uscite di sicurezza e fornire la lista delle persone presenti in stabilimento. Questa funzionalità salva vite e facilita interventi di soccorso.

Un aspetto spesso trascurato è la gestione dei fornitori e visitatori. Il controllo accessi aziendali deve permettere accessi temporanei con limitazioni precise, registrando ogni movimento senza compromettere la sicurezza o rallentare le operazioni.

Manutenzione e gestione guasti nei sistemi di controllo accessi industriali

La manutenzione proattiva riduce rischi downtime tramite checklist mensili e test emergenze; cybersecurity con standard ISA/IEC 62443 e zero trust è essenziale. Senza manutenzione programmata, anche il sistema più avanzato diventa inaffidabile.

La checklist di manutenzione preventiva mensile include:

- Verificare funzionamento di tutti i lettori e dispositivi di accesso

- Testare backup automatici del database e procedure di ripristino

- Controllare log di sistema per identificare errori ricorrenti o anomalie

- Aggiornare firmware e software di gestione alle versioni più recenti

- Pulire lettori biometrici e verificare qualità di lettura

- Testare alimentazione di emergenza e batterie di backup

- Verificare sincronizzazione oraria tra tutti i dispositivi

- Controllare stato fisico di cavi, connettori e pannelli di controllo

La gestione dei guasti intermittenti richiede approccio sistematico. I design patterns per interlocks suggeriscono l’uso di latching condizionale per catturare eventi transitori. Se un lettore genera errori sporadici, il sistema deve registrare ogni evento con contesto completo per analisi successive.

I test di emergenza trimestrali sono obbligatori per legge e fondamentali per la sicurezza. Simulare evacuazioni permette di verificare che tutte le uscite si sbloccano correttamente e che il sistema fornisce dati accurati sulle persone presenti. Questi test devono essere documentati con report dettagliati.

La cybersecurity OT richiede attenzione specifica. I sistemi di controllo accessi industriali sono bersagli di ransomware e attacchi mirati. L’implementazione di architetture zero trust segmenta la rete, richiede autenticazione continua e limita i movimenti laterali degli attaccanti.

“La sicurezza OT non è un prodotto da acquistare, ma un processo continuo che richiede competenze, procedure e tecnologie integrate per proteggere asset critici e garantire continuità operativa.”

Gli standard ISA/IEC 62443 forniscono framework completo per la sicurezza dei sistemi di automazione industriale. Definiscono livelli di sicurezza, requisiti tecnici e procedure operative per proteggere infrastrutture critiche. L’adozione di questi standard non è solo best practice, ma diventa requisito contrattuale in molti settori.

Consiglio Pro: pianifica manutenzione integrata tra team IT e OT. I sistemi di controllo accessi moderni vivono al confine tra questi mondi e richiedono competenze combinate per gestione efficace. Organizza sessioni mensili congiunte per allineamento su priorità e problematiche emergenti.

La documentazione accurata è fondamentale. Ogni intervento di manutenzione, modifica configurazione o risoluzione guasto deve essere registrato con dettagli completi. Questa documentazione diventa preziosa per analisi trend, pianificazione investimenti e trasferimento conoscenze a nuovo personale.

Benefici del controllo accessi digitale per la produttività e la sicurezza

Implementazioni di controllo accessi digitale riducono scarti del 70%, aumentano produttività del 300% e migliorano efficienza del 26%. Questi numeri derivano da casi studio reali in aziende manifatturiere italiane che hanno adottato sistemi integrati.

La riduzione degli scarti avviene attraverso responsabilizzazione diretta. Quando ogni operatore sa che i suoi prelievi sono tracciati e collegati al suo badge, l’attenzione nell’utilizzo dei materiali aumenta drasticamente. Gli sprechi per negligenza o utilizzi impropri spariscono quasi completamente.

L’incremento di produttività deriva da eliminazione di tempi morti. Gli operatori non perdono più tempo cercando utensili, aspettando l’apertura del magazzino o compilando moduli cartacei. Il sistema automatizzato distribuisce materiali in secondi e registra tutto automaticamente.

Riduzione scarti del 70% con tracciabilità automatica dei prelievi e responsabilizzazione diretta degli operatori

Casi studio concreti dimostrano l’efficacia. Uniform S.p.A., azienda metalmeccanica lombarda, ha implementato distributori automatici per utensili e DPI collegati al sistema MES. Risultato: riduzione del 65% degli acquisti duplicati, aumento del 40% nella disponibilità utensili e ROI raggiunto in 14 mesi.

ITV Pneumatic, fornitore automotive, ha integrato controllo accessi con gestione commesse. Ogni prelievo viene automaticamente associato al codice lavoro attivo, permettendo calcolo preciso dei costi reali per commessa. L’azienda ha ridotto del 35% i costi indiretti non allocati e migliorato del 28% la marginalità su commesse complesse.

I vantaggi della gestione automatizzata includono anche miglioramenti nella sicurezza operativa. La distribuzione controllata di DPI garantisce che ogni operatore abbia sempre dispositivi conformi e in buono stato. I sistemi registrano scadenze e usura, suggerendo sostituzioni prima che i dispositivi diventino inefficaci.

| Beneficio | Impatto quantitativo | Impatto qualitativo |

|---|---|---|

| Riduzione scarti | 60-70% in meno | Cultura della responsabilità |

| Aumento produttività | +200-300% | Eliminazione tempi morti |

| Efficienza operativa | +20-30% | Processi standardizzati |

| Controllo costi | Visibilità 100% | Decisioni basate su dati |

| Sicurezza | Conformità totale | Riduzione infortuni |

La sicurezza OT migliora attraverso Identity Access Management integrato. Sapere sempre chi ha accesso a quali sistemi critici e quando permette di identificare rapidamente attività sospette. L’approccio zero trust limita i danni in caso di compromissione di credenziali.

La tracciabilità real time permette analisi predittive. Se il sistema rileva che un reparto consuma utensili a velocità anomala, può generare alert automatici per indagini. Questo livello di controllo trasforma dati operativi in intelligence strategica per miglioramento continuo.

Scopri le soluzioni MGT per controllo accessi e gestione materiali

MGT Italia offre sistemi integrati che combinano controllo accessi intelligente con gestione automatizzata di materiali, utensili e DPI. Le nostre soluzioni trasformano la gestione da processo manuale a sistema tracciato e data driven.

Il software proprietario I24Manager gestisce utenti, autorizzazioni, prelievi e giacenze in un’unica piattaforma. Si integra con i tuoi sistemi MES ed ERP esistenti per creare un ecosistema completo. I distributori automatici mDRS, locker intelligenti e sistemi XLTools forniscono l’hardware per implementare controllo fisico con tracciabilità digitale.

Vuoi ottimizzare la gestione materiali nella tua azienda? Scopri come il ruolo del software di gestione può ridurre sprechi e aumentare efficienza. Consulta la nostra guida completa sul workflow di controllo accessi per capire come implementare soluzioni su misura per il tuo stabilimento.

Che cos’è il controllo accessi digitale e come si differenzia da quello tradizionale?

Il controllo accessi digitale utilizza hardware elettronico e software per gestire autenticazione e autorizzazioni in modo automatizzato. A differenza dei sistemi tradizionali basati su chiavi fisiche o registri manuali, offre tracciabilità completa di ogni evento. Ogni accesso viene registrato con timestamp, identità utente e punto di ingresso, creando database analizzabili per ottimizzazione processi e sicurezza.

Quali tecnologie si usano per identificare e autenticare gli utenti nel controllo accessi digitale?

Le tecnologie principali includono lettori RFID che leggono badge elettronici, sensori biometrici per impronte digitali o riconoscimento facciale, e sistemi a codice PIN. Il software di gestione verifica le credenziali contro database centralizzato e applica policy di autorizzazione basate su ruoli, orari e zone. Sistemi avanzati combinano più fattori di autenticazione per sicurezza maggiore in aree critiche.

Quando conviene usare modelli RBAC o ABAC nel controllo accessi industriale?

RBAC è ideale per organizzazioni con ruoli stabili e gerarchie chiare, dove i permessi cambiano raramente. ABAC conviene in contesti dinamici con turni variabili, policy complesse o necessità di autorizzazioni granulari basate su attributi multipli. La soluzione ibrida che combina RBAC per la struttura base e ABAC per eccezioni risulta spesso la più efficace, bilanciando semplicità gestionale e flessibilità operativa.

Come garantire la sicurezza e la continuità operativa del sistema di controllo accessi digitale?

Implementa manutenzione preventiva con checklist mensili che verificano funzionamento hardware, backup database e aggiornamenti software. Adotta standard ISA/IEC 62443 per protezione cybersecurity OT con segmentazione rete e monitoraggio continuo. Implementa architetture zero trust che richiedono autenticazione continua e limitano movimenti laterali. Testa regolarmente procedure di emergenza e backup per garantire ripristino rapido in caso di guasti.